¡Hola amigo!

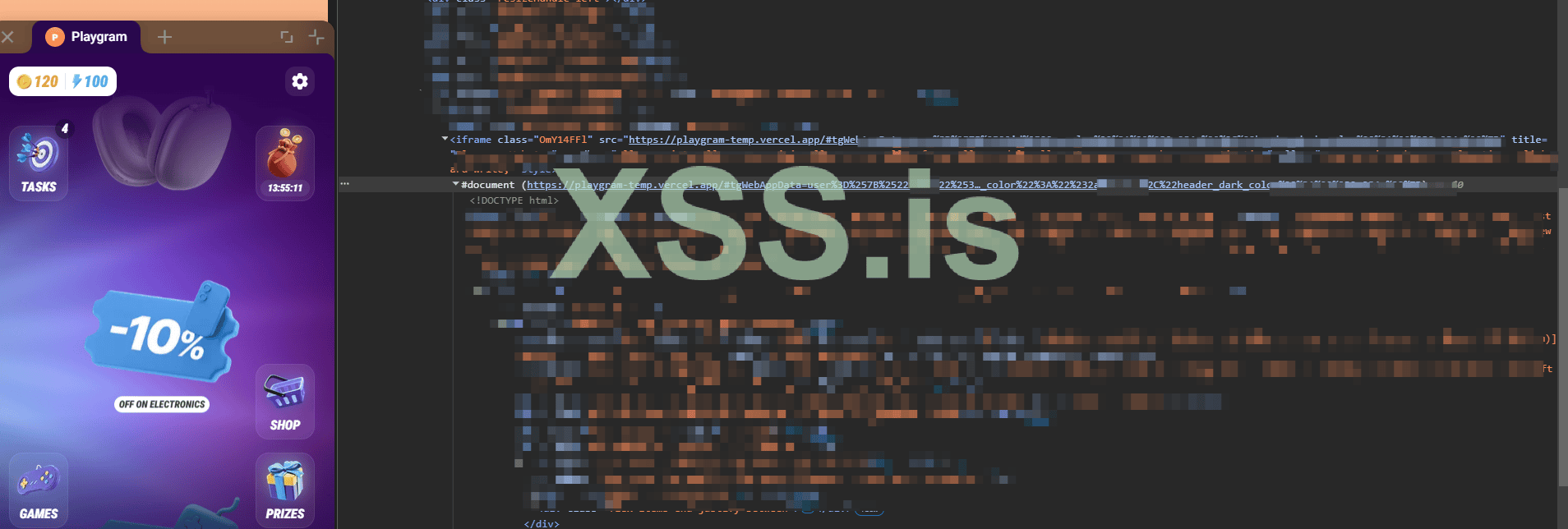

Вот столкнулся я с такой незатейливо-интересной для себя отраслью как мини апп тг. В целом - это тот же веб сервер с эндпоинтами, с которым скрипт общается посредством приема текстовых аргументов с бота тг(если криво изложил - сори, вникаю в это). Соответственно было бы хорошо и любознательно, получать доступы к серверам где лежат данные, которые получил бот за время существования.

Подобной темы я не нашел, потому предлагаю в этой разбирать таргеты, уязвимости и методы эксплуатации.

Если тема получит отклик - напишу вторую часть по тем данным, что удалось найти/реализовать

Вот столкнулся я с такой незатейливо-интересной для себя отраслью как мини апп тг. В целом - это тот же веб сервер с эндпоинтами, с которым скрипт общается посредством приема текстовых аргументов с бота тг(если криво изложил - сори, вникаю в это). Соответственно было бы хорошо и любознательно, получать доступы к серверам где лежат данные, которые получил бот за время существования.

Подобной темы я не нашел, потому предлагаю в этой разбирать таргеты, уязвимости и методы эксплуатации.

Если тема получит отклик - напишу вторую часть по тем данным, что удалось найти/реализовать