Слили их чаты, твиттер уже бурлит, а тут что-то никто не обсуждает.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Внутренние чаты BlackBasta

- Автор темы ZergNoRush

- Дата начала

так тут вроде ничего и не сливали. что обсуждать?Слили их чаты, твиттер уже бурлит, а тут что-то никто не обсуждает.

кто-то видел те чаты? похоже на вброс

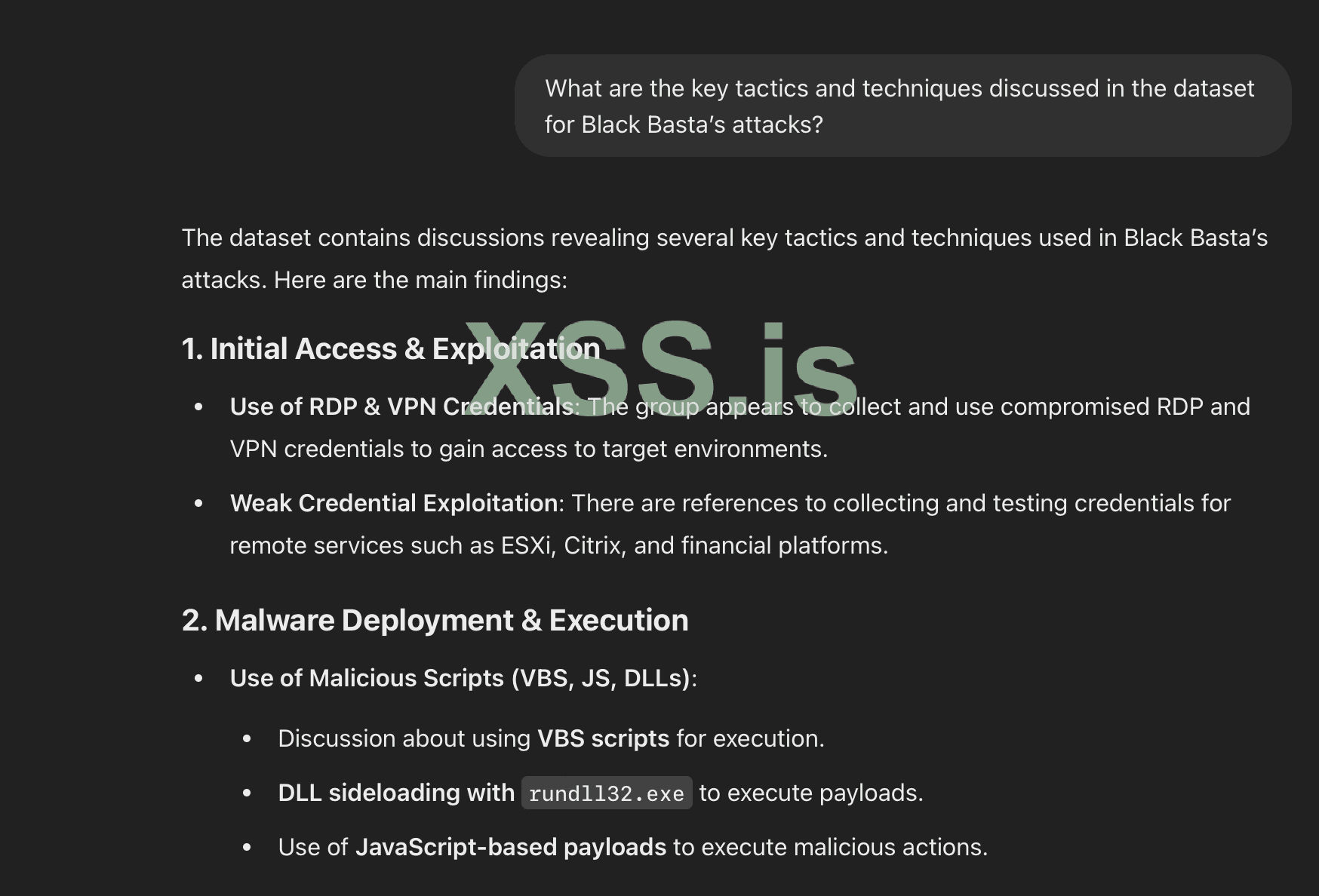

В ChatGPT ресерчеры создали воркспейс для анализа дампа.

Возможно утечка таки была, но сам дамп пока не откопал

Возможно утечка таки была, но сам дамп пока не откопал

- Автор темы

- Добавить закладку

- #5

hxxps://data.langly.fr/black_basta.zip

Вроде вот он

Вроде вот он

Переписки слили из за работы по ру, после взлома ру банков

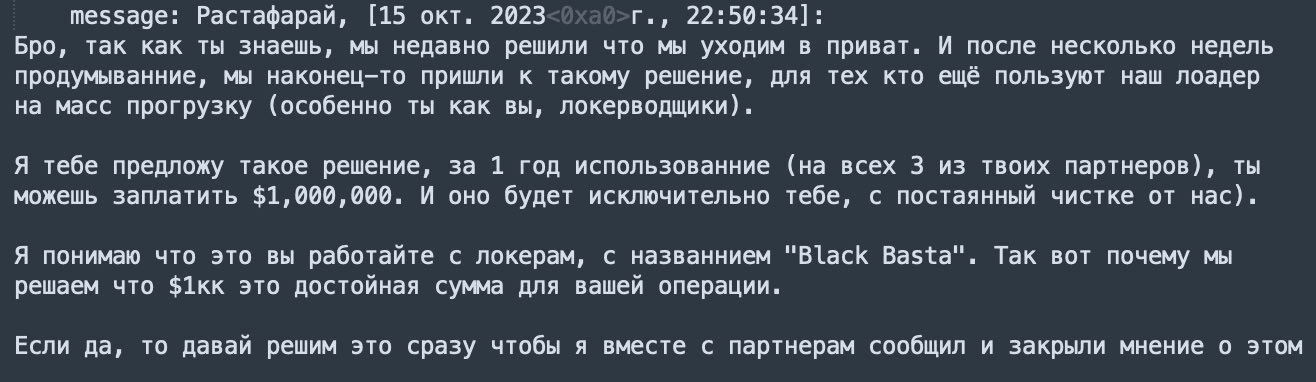

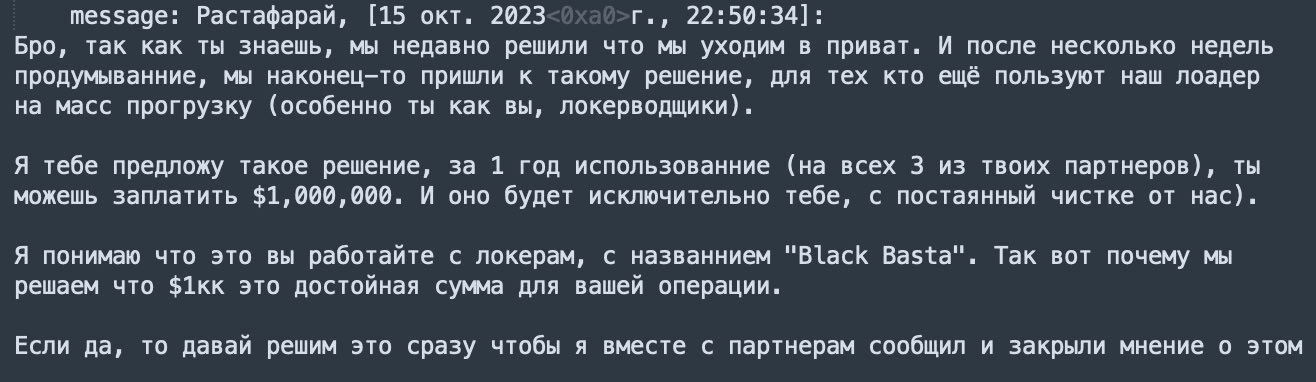

Улыбнуло 1кк$ за лоадер Расты, отзывы есть в паблике о нем)

Улыбнуло 1кк$ за лоадер Расты, отзывы есть в паблике о нем)

Коротко о чем переписки (от vxunderground):

Коротко о чем переписки (от vxunderground):

send.exploit.in

send.exploit.in

1. Где-то в разговоре участники BlackBasta обсуждают группу вымогателей Lockbit. Они считают, что ему нельзя доверять.

2. В разговоре обсуждается группа вымогателей Dispossessor. Dispossessor хочет присоединиться к BlackBasta. Один из участников «Hshsi Jdidi» говорит, что, по их мнению, у Dispossessor «хорошее резюме», но они думают, что хотят работать с ними только из-за их «славы». Они также выражают обеспокоенность тем, что Dispossessor может быть сотрудником правоохранительных органов. Они выражают обеспокоенность по поводу удалений от Lockbit, Conti и других.

3. Один из партнеров BlackBasta — несовершеннолетний. Им 17 лет.

4. Они КРАЙНЕ заинтересованы в эксплойтах VPN. Они идут на многое, чтобы заполучить, купить или найти людей, способных доставлять эксплойты VPN.

5. Кто-то хочет предоставить им доступ (или продать им доступ) к их частному загрузчику за 84 000 долларов в месяц.

6. После успеха Scattered Spider, BlackBasta начала включать социальную инженерию в свои операции. У них есть человек по имени «Нур», который отвечает за определение ключевых сотрудников в организациях, на которые они хотят нацелиться. Как только будет определено влиятельное лицо (менеджер, HR и т. д.), они связываются с ним по телефону.

7. BlackBasta ведет электронную таблицу жертв, на которых они пытаются нацелиться. Она распространяется между участниками, и они вместе работают над ней. В ней есть интересующее лицо, если они пробовали использовать социальную инженерию, и общие стратегические заметки. Они часто определяют несколько целей в компаниях.

8. Звонящему, который связывается с жертвами, поручается установить «Удаленный мониторинг и управление» с level-dot-io. После установки приложения они начинают работать (в конечном итоге).

9. Цели не выбираются случайным образом. BlackBasta проявляет огромный интерес к электротехническим компаниям, компаниям, занимающимся промышленными поставками (сталь, деревообработка, переработка, общие поставки), а также к компаниям по налоговому и/или финансовому менеджменту (компании, которые управляют финансами других компаний).

10. Их рабочий процесс достаточно хорошо задокументирован.

Однако, поскольку эти утечки относятся к 2023–2024 годам, они могут быть устаревшими.

Вот общая идея:

Шаг 1: заставить жертву выполнить вредоносный файл .HTA. Файл .HTA доставляется либо по замаскированной вредоносной ссылке для загрузки, либо с помощью социальной инженерии, либо с замаскированного вредоносного электронного письма.

Шаг 2: Файл .HTA сбрасывает файл .BAT или .EXE, содержащий команды для подключения к их серверу C2.

Шаг 3: На сервере C2 есть файл .JS, который затем может доставить фактический файл полезной нагрузки, позволяющий либо развертывание программы-вымогателя, либо инструменты для удаленного доступа.

2. В разговоре обсуждается группа вымогателей Dispossessor. Dispossessor хочет присоединиться к BlackBasta. Один из участников «Hshsi Jdidi» говорит, что, по их мнению, у Dispossessor «хорошее резюме», но они думают, что хотят работать с ними только из-за их «славы». Они также выражают обеспокоенность тем, что Dispossessor может быть сотрудником правоохранительных органов. Они выражают обеспокоенность по поводу удалений от Lockbit, Conti и других.

3. Один из партнеров BlackBasta — несовершеннолетний. Им 17 лет.

4. Они КРАЙНЕ заинтересованы в эксплойтах VPN. Они идут на многое, чтобы заполучить, купить или найти людей, способных доставлять эксплойты VPN.

5. Кто-то хочет предоставить им доступ (или продать им доступ) к их частному загрузчику за 84 000 долларов в месяц.

6. После успеха Scattered Spider, BlackBasta начала включать социальную инженерию в свои операции. У них есть человек по имени «Нур», который отвечает за определение ключевых сотрудников в организациях, на которые они хотят нацелиться. Как только будет определено влиятельное лицо (менеджер, HR и т. д.), они связываются с ним по телефону.

7. BlackBasta ведет электронную таблицу жертв, на которых они пытаются нацелиться. Она распространяется между участниками, и они вместе работают над ней. В ней есть интересующее лицо, если они пробовали использовать социальную инженерию, и общие стратегические заметки. Они часто определяют несколько целей в компаниях.

8. Звонящему, который связывается с жертвами, поручается установить «Удаленный мониторинг и управление» с level-dot-io. После установки приложения они начинают работать (в конечном итоге).

9. Цели не выбираются случайным образом. BlackBasta проявляет огромный интерес к электротехническим компаниям, компаниям, занимающимся промышленными поставками (сталь, деревообработка, переработка, общие поставки), а также к компаниям по налоговому и/или финансовому менеджменту (компании, которые управляют финансами других компаний).

10. Их рабочий процесс достаточно хорошо задокументирован.

Однако, поскольку эти утечки относятся к 2023–2024 годам, они могут быть устаревшими.

Вот общая идея:

Шаг 1: заставить жертву выполнить вредоносный файл .HTA. Файл .HTA доставляется либо по замаскированной вредоносной ссылке для загрузки, либо с помощью социальной инженерии, либо с замаскированного вредоносного электронного письма.

Шаг 2: Файл .HTA сбрасывает файл .BAT или .EXE, содержащий команды для подключения к их серверу C2.

Шаг 3: На сервере C2 есть файл .JS, который затем может доставить фактический файл полезной нагрузки, позволяющий либо развертывание программы-вымогателя, либо инструменты для удаленного доступа.

Exploit.IN Send

Encrypt and send files with a link that automatically expires to ensure your important documents don’t stay online forever.

Про взлом российских банков ничего нет в чате, похоже на черный пиар.

Пожалуйста, обратите внимание, что пользователь заблокирован

Скорее всего раскол группы будет, как это обычно бывает. Будут двигаться под новым брендом либо под старым.

Пожалуйста, обратите внимание, что пользователь заблокирован

либо не двигаться, либо не под брендомБудут двигаться под новым брендом либо под старым.

Говорила чуку мама: "Не работай с оленями!"

Непослушал. И вот результат.

Непослушал. И вот результат.

Пожалуйста, обратите внимание, что пользователь заблокирован

Непонятно откуда информация за ру банки? Похоже действительно на вброс и черный пиар

Утечка 23-24 год не так критична.

Утечка 23-24 год не так критична.

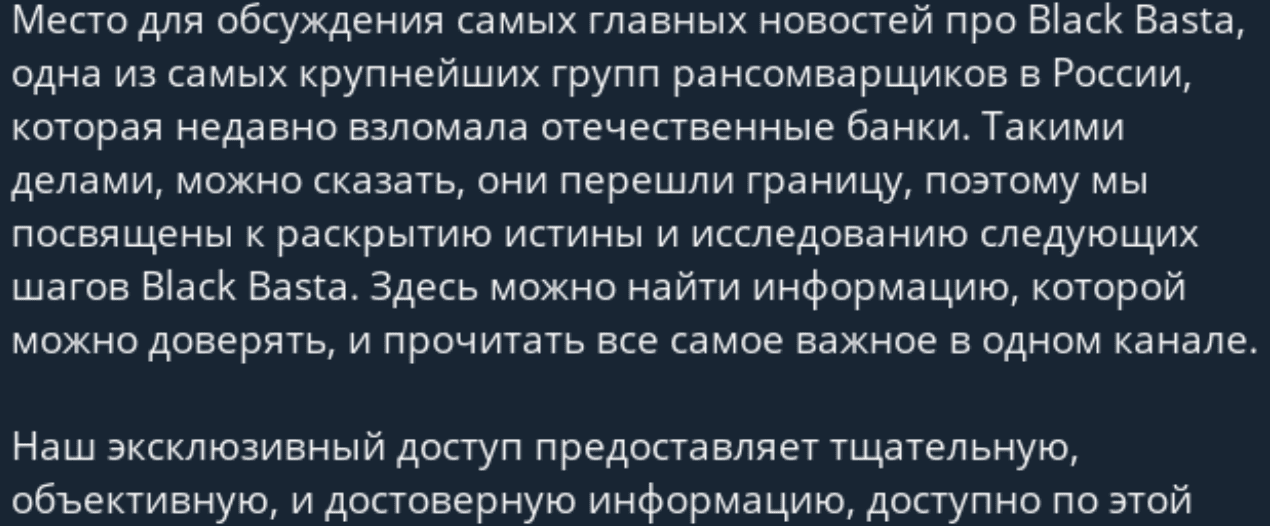

В сети опубликован архив логов из внутреннего чата Matrix, где якобы общались операторы вымогательского Black Basta. ИБ-исследователи полагают, что из-за масштабного внутреннего конфликта группировка фактически прекратила свое существование в начале 2025 года.

Некто под ником ExploitWhispers сначала выложил логи чатов в файлообменник MEGA, откуда их уже удалили, а затем загрузил их в отдельный Telegram-канал. При этом неизвестно, кем именно является ExploitWhispers: ИБ-исследователем, конкурентом или недовольным членом хак-группы. Заметим, что русский язык явно не является для него родным.

Утечка содержит сообщения, которыми участники группировки обменивались в период с 18 сентября 2023 года по 28 сентября 2024 года.

Как сообщают специалисты швейцарской компании Prodaft, одними из первых заметившие происходящее, этот «слив» может являться прямым следствием того, что группировка якобы атаковала российские банки. Так, некоторым участникам команды это якобы не понравилось, поскольку они опасались, что последует ответ со стороны российских властей.

«Мы заметили, что группа Black Basta (Vengeful Mantis) практически не проявляла активности с начала года из-за внутренних конфликтов. Некоторые из ее операторов обманывали жертв, собирая выкупы и не предоставляя в ответ работающие дешифраторы, — пишут эксперты Prodaft. — 11 февраля 2025 года произошла крупная утечка, в результате которой были раскрыты логи внутренних чатов Black Basta в Matrix. Сливший их человек утверждает, что опубликовал эти данные, потому что группировка нацелилась на российские банки. Эта утечка очень похожа на предыдущие утечки Conti».

Как сообщает издание Bleeping Computer, анализ логов показал, что они содержат широкий спектр информации, включая фишинговые шаблоны и электронные адреса для их отправки, криптовалютные адреса, учетные данные жертв и так далее.

Также в логах были найдены 367 уникальных ссылок ZoomInfo, что может свидетельствовать о вероятном количестве компаний-жертв. Вымогательские группировки нередко используют ZoomInfo для обмена информацией о жертвах и во время ведения переговоров.

Как рассказывает аналитик компании Prodaft, известный под ником 3xp0rt, ExploitWhispers поделился информацией о некоторых ключевых членах Black Basta, включая Lapa (один из администраторов), Cortes (связан с группой Qakbot), YY (главный администратор Black Basta) и Trump (он же GG и AA), который якобы является главой группировки.

Напомним, что Black Basta активна с апреля 2022 года и работает по схеме Ransomware-as-a-Service («Вымогатель-как-услуга», RaaS). За это время операторы малвари атаковали множество известных организаций, включая немецкого оборонного подрядчика Rheinmetall, европейское подразделение Hyundai, компанию ABB, Knauf, Публичную библиотеку Торонто, Американскую ассоциацию стоматологов, Sobeys, Yellow Pages Canada и так далее.

ИБ-специалисты полагают, что Black Basta является ребрендингом известной хак-группы Conti: на это указывают сходства используемых техник хакеров и стилей ведения переговоров.

По данным Агентства по кибербезопасности и защите инфраструктуры США (CISA) и ФБР, в период с апреля 2022 года по май 2024 года операторы Black Basta успешно атаковали более 500 организаций.

текст INC. с соседнего форума

Некто под ником ExploitWhispers сначала выложил логи чатов в файлообменник MEGA, откуда их уже удалили, а затем загрузил их в отдельный Telegram-канал. При этом неизвестно, кем именно является ExploitWhispers: ИБ-исследователем, конкурентом или недовольным членом хак-группы. Заметим, что русский язык явно не является для него родным.

Утечка содержит сообщения, которыми участники группировки обменивались в период с 18 сентября 2023 года по 28 сентября 2024 года.

Как сообщают специалисты швейцарской компании Prodaft, одними из первых заметившие происходящее, этот «слив» может являться прямым следствием того, что группировка якобы атаковала российские банки. Так, некоторым участникам команды это якобы не понравилось, поскольку они опасались, что последует ответ со стороны российских властей.

«Мы заметили, что группа Black Basta (Vengeful Mantis) практически не проявляла активности с начала года из-за внутренних конфликтов. Некоторые из ее операторов обманывали жертв, собирая выкупы и не предоставляя в ответ работающие дешифраторы, — пишут эксперты Prodaft. — 11 февраля 2025 года произошла крупная утечка, в результате которой были раскрыты логи внутренних чатов Black Basta в Matrix. Сливший их человек утверждает, что опубликовал эти данные, потому что группировка нацелилась на российские банки. Эта утечка очень похожа на предыдущие утечки Conti».

Как сообщает издание Bleeping Computer, анализ логов показал, что они содержат широкий спектр информации, включая фишинговые шаблоны и электронные адреса для их отправки, криптовалютные адреса, учетные данные жертв и так далее.

Также в логах были найдены 367 уникальных ссылок ZoomInfo, что может свидетельствовать о вероятном количестве компаний-жертв. Вымогательские группировки нередко используют ZoomInfo для обмена информацией о жертвах и во время ведения переговоров.

Как рассказывает аналитик компании Prodaft, известный под ником 3xp0rt, ExploitWhispers поделился информацией о некоторых ключевых членах Black Basta, включая Lapa (один из администраторов), Cortes (связан с группой Qakbot), YY (главный администратор Black Basta) и Trump (он же GG и AA), который якобы является главой группировки.

Напомним, что Black Basta активна с апреля 2022 года и работает по схеме Ransomware-as-a-Service («Вымогатель-как-услуга», RaaS). За это время операторы малвари атаковали множество известных организаций, включая немецкого оборонного подрядчика Rheinmetall, европейское подразделение Hyundai, компанию ABB, Knauf, Публичную библиотеку Торонто, Американскую ассоциацию стоматологов, Sobeys, Yellow Pages Canada и так далее.

ИБ-специалисты полагают, что Black Basta является ребрендингом известной хак-группы Conti: на это указывают сходства используемых техник хакеров и стилей ведения переговоров.

По данным Агентства по кибербезопасности и защите инфраструктуры США (CISA) и ФБР, в период с апреля 2022 года по май 2024 года операторы Black Basta успешно атаковали более 500 организаций.

текст INC. с соседнего форума

А мы с Братвой говорили, что про дафт крутые ребята

Пожалуйста, обратите внимание, что пользователь заблокирован

BlackBasta всегда рядом, и уже давно в тени рунета.

Пожалуйста, обратите внимание, что пользователь заблокирован

Это те клоуны, у которых говнософт на раст, и перезапускается ?

Или другие?

Или другие?

В большей степени это инфоповод для т.н. исследователей. Сомневаюсь, что слив логов годичной давности как-то повлияет на их работу. Максимум - это ребрендинг, как это было с контярой. Тем более что у во главе блэк басты те же самые люди, что когда-то рулили контярой - опыт удачного ребрендинга имеется)))

Conti уже стала как местная религия - вечный круг сансары, реинкарнацияИБ-специалисты полагают, что Black Basta является ребрендингом известной хак-группы Conti: на это указывают сходства используемых техник хакеров и стилей ведения переговоров.

Все нормально у них : ) Думаю просто ребренд сделают

Пожалуйста, обратите внимание, что пользователь заблокирован

Несмотря на публичный крах группировки Black Basta после утечки её внутренних чатов в феврале 2025 года, её бывшие участники продолжают использовать знакомые методы атак и даже активно их развивают. Как показал отчёт компании ReliaQuest, старые приёмы, включая массовые e-mail-рассылки и фишинг через Microsoft Teams, теперь дополняются Python-скриптами и скрытной передачей вредоносных данных через облачные сервисы.

Ключевым нововведением в последних кампаниях стало использование запросов cURL, которые применяются для загрузки и запуска вредоносных скриптов на компьютерах жертв. По данным специалистов, такие атаки наблюдались в финансовом, страховом и строительном секторах, где злоумышленники выдавали себя за службу поддержки, используя для этого взломанные домены и поддельные учётные записи на доменах «onmicrosoft[.]com». Примерно половина всех атак через Teams в период с февраля по май 2025 года велась с этих доменов, причём 42% — через уже скомпрометированные ресурсы.

Как отмечает ReliaQuest, взломщики активно используют полученный доступ для запуска удалённых сессий через Quick Assist и AnyDesk , после чего загружают вредоносный Python-скрипт, обеспечивающий им устойчивую командную связь с заражённым узлом. В некоторых случаях жертвам демонстрируется поддельное окно входа в Windows, предназначенное для кражи учётных данных.

На фоне продолжающейся активности бывших участников Black Basta особенно резонансным стал случай побега предполагаемого лидера группировки, Олега Нефёдова, из зала суда в Армении. По данным армянских СМИ, он был задержан 21 июня 2024 года по запросу Интерпола и должен был находиться под стражей 72 часа, пока суд рассматривал ходатайство прокуратуры о временном аресте. Однако в день слушания адвокат Нефёдова добился 15-минутного перерыва, в ходе которого обвиняемый был отпущен «на прогулку» и воспользовался ситуацией, чтобы скрыться.

Несмотря на исчезновение утекшего сайта Black Basta, её подходы переживают новое рождение. Есть основания полагать, что часть бывших членов перешла в группировку CACTUS , о чём свидетельствует упоминание в утёкших чатах о переводе $500–600 тыс. в её адрес. Однако с марта 2025 года CACTUS не публиковала новые данные на своём слив-сайте, что вызывает подозрения: возможно, она либо ушла в подполье, либо прекратила существование.

Одним из вероятных новых убежищ для бывших членов Black Basta может быть группа BlackLock , которую связывают с новым картелем под названием DragonForce . Именно эта связка всё чаще всплывает в расследованиях крупных атак последних месяцев.

Инфраструктура атак также эволюционирует: обнаружены усовершенствованные Java-бэкдоры, которые раньше использовались для кражи учётных данных в атаках Black Basta. Теперь они используют облачные сервисы, такие как Google Drive и OneDrive, для проксирования команд — что позволяет обходить обычные средства обнаружения. В свежих образцах конфигурационные параметры для прокси оставлены пустыми, что указывает на намеренный переход к использованию только облачной инфраструктуры CSP-провайдеров.

Новые версии этого ПО могут передавать файлы, разворачивать SOCKS5-прокси, извлекать пароли из браузеров, запускать Java-классы из удалённых URL в памяти и даже отображать фальшивые окна входа в систему. Всё это делает его мощным инструментом для закрепления в сети и дальнейшего развёртывания атак.

Методика, активно применяемая бывшими участниками Black Basta, уже начала распространяться среди других группировок. Так, BlackSuit переняла те же подходы к социальной инженерии, включая Teams-фишинг и Quick Assist, что может указывать либо на обмен тактиками, либо на миграцию участников между командами.

Также в отчётах упоминается использование ряда других вредоносов. Среди них — Python-бэкдор Anubis, Java-бэкдор, а также утилита на языке Rust, предположительно выполняющая роль загрузчика для SSH-клиента. Особого внимания заслуживает туннелирующий бэкдор QDoor, ранее уже связывавшийся с BlackSuit и недавно замеченный в атаках в стиле 3AM, описанных компанией Sophos.

В более широкой перспективе, на фоне этих событий разворачивается целый ряд атак со стороны других группировок. Scattered Spider, например, сфокусировалась на взломе MSP-компаний, используя фишинговые страницы на базе Evilginx для обхода двухфакторной аутентификации. Группировка Qilin (также известная как Agenda и Phantom Mantis) эксплуатирует уязвимости Fortinet FortiGate, а Play активно использует брешь CVE-2024-57727 в ПО SimpleHelp, атакуя организации в США.

Тем временем внутренняя борьба в группе VanHelsing привела к утечке всего исходного кода, включая TOR-ключи, панель администратора, базу данных блога и систему чатов. А группа Interlock начала распространять новый JavaScript-бэкдор NodeSnake, направленный на организации Великобритании в сфере образования и госуправления.

Как подчёркивает Quorum Cyber, использование RAT-инструментов остаётся основным способом получения и удержания доступа к инфицированным системам. Такие инструменты позволяют управлять системой, наблюдать за действиями пользователей, вводить дополнительное ПО и похищать данные — всё это делает их незаменимыми в арсенале современных атакующих.

reliaquest.com/blog/decline-and-legacy-of-black-basta-whats-next-ransomware-phishing

Ключевым нововведением в последних кампаниях стало использование запросов cURL, которые применяются для загрузки и запуска вредоносных скриптов на компьютерах жертв. По данным специалистов, такие атаки наблюдались в финансовом, страховом и строительном секторах, где злоумышленники выдавали себя за службу поддержки, используя для этого взломанные домены и поддельные учётные записи на доменах «onmicrosoft[.]com». Примерно половина всех атак через Teams в период с февраля по май 2025 года велась с этих доменов, причём 42% — через уже скомпрометированные ресурсы.

Как отмечает ReliaQuest, взломщики активно используют полученный доступ для запуска удалённых сессий через Quick Assist и AnyDesk , после чего загружают вредоносный Python-скрипт, обеспечивающий им устойчивую командную связь с заражённым узлом. В некоторых случаях жертвам демонстрируется поддельное окно входа в Windows, предназначенное для кражи учётных данных.

На фоне продолжающейся активности бывших участников Black Basta особенно резонансным стал случай побега предполагаемого лидера группировки, Олега Нефёдова, из зала суда в Армении. По данным армянских СМИ, он был задержан 21 июня 2024 года по запросу Интерпола и должен был находиться под стражей 72 часа, пока суд рассматривал ходатайство прокуратуры о временном аресте. Однако в день слушания адвокат Нефёдова добился 15-минутного перерыва, в ходе которого обвиняемый был отпущен «на прогулку» и воспользовался ситуацией, чтобы скрыться.

Несмотря на исчезновение утекшего сайта Black Basta, её подходы переживают новое рождение. Есть основания полагать, что часть бывших членов перешла в группировку CACTUS , о чём свидетельствует упоминание в утёкших чатах о переводе $500–600 тыс. в её адрес. Однако с марта 2025 года CACTUS не публиковала новые данные на своём слив-сайте, что вызывает подозрения: возможно, она либо ушла в подполье, либо прекратила существование.

Одним из вероятных новых убежищ для бывших членов Black Basta может быть группа BlackLock , которую связывают с новым картелем под названием DragonForce . Именно эта связка всё чаще всплывает в расследованиях крупных атак последних месяцев.

Инфраструктура атак также эволюционирует: обнаружены усовершенствованные Java-бэкдоры, которые раньше использовались для кражи учётных данных в атаках Black Basta. Теперь они используют облачные сервисы, такие как Google Drive и OneDrive, для проксирования команд — что позволяет обходить обычные средства обнаружения. В свежих образцах конфигурационные параметры для прокси оставлены пустыми, что указывает на намеренный переход к использованию только облачной инфраструктуры CSP-провайдеров.

Новые версии этого ПО могут передавать файлы, разворачивать SOCKS5-прокси, извлекать пароли из браузеров, запускать Java-классы из удалённых URL в памяти и даже отображать фальшивые окна входа в систему. Всё это делает его мощным инструментом для закрепления в сети и дальнейшего развёртывания атак.

Методика, активно применяемая бывшими участниками Black Basta, уже начала распространяться среди других группировок. Так, BlackSuit переняла те же подходы к социальной инженерии, включая Teams-фишинг и Quick Assist, что может указывать либо на обмен тактиками, либо на миграцию участников между командами.

Также в отчётах упоминается использование ряда других вредоносов. Среди них — Python-бэкдор Anubis, Java-бэкдор, а также утилита на языке Rust, предположительно выполняющая роль загрузчика для SSH-клиента. Особого внимания заслуживает туннелирующий бэкдор QDoor, ранее уже связывавшийся с BlackSuit и недавно замеченный в атаках в стиле 3AM, описанных компанией Sophos.

В более широкой перспективе, на фоне этих событий разворачивается целый ряд атак со стороны других группировок. Scattered Spider, например, сфокусировалась на взломе MSP-компаний, используя фишинговые страницы на базе Evilginx для обхода двухфакторной аутентификации. Группировка Qilin (также известная как Agenda и Phantom Mantis) эксплуатирует уязвимости Fortinet FortiGate, а Play активно использует брешь CVE-2024-57727 в ПО SimpleHelp, атакуя организации в США.

Тем временем внутренняя борьба в группе VanHelsing привела к утечке всего исходного кода, включая TOR-ключи, панель администратора, базу данных блога и систему чатов. А группа Interlock начала распространять новый JavaScript-бэкдор NodeSnake, направленный на организации Великобритании в сфере образования и госуправления.

Как подчёркивает Quorum Cyber, использование RAT-инструментов остаётся основным способом получения и удержания доступа к инфицированным системам. Такие инструменты позволяют управлять системой, наблюдать за действиями пользователей, вводить дополнительное ПО и похищать данные — всё это делает их незаменимыми в арсенале современных атакующих.

reliaquest.com/blog/decline-and-legacy-of-black-basta-whats-next-ransomware-phishing

А ничего что их админа уже брали в Армении, где то читал. Почему то тут нету этой информации. Причем брали его до сливов, интересно на чем спалились ребята.