И так сразу перейду к делу. Как сейчас решают проблемы потенциально вредоносного ПО в системе, например systemd. На данный момент основной подход сообщества это смена системы инициализации на альтернативные, что в сути не дает никаких гарантий. Ну предствавим что systemd это закладка в каждом линукс дистрибутиве, что в свою очередь мешает любому другому ПО_нейм быть закладкой*? Например вы используете devuan, но в сути никаких гарантий что ваша система теперь без *зондов нет. Так же существует множество примеров когда различные бекдоры были просто закинуты в open source репозитории, например вот этот https://en.wikipedia.org/wiki/XZ_Utils_backdoor. Провести аудит на ПО в линуксе у вас технически не хватит человекочасов, что в сути означает слепую веру в то что система не будет скомпрометированна.

Для решения этой проблемы я предлагаю альтернативное решение, оно состоит из нескольких компонентов.

1. Использование виртуализации, в сути VM чтобы защитить основной хост от различного вредоносного ПО внутри VM

2. Использование роутера с киллсвичем на IP адрес прокси

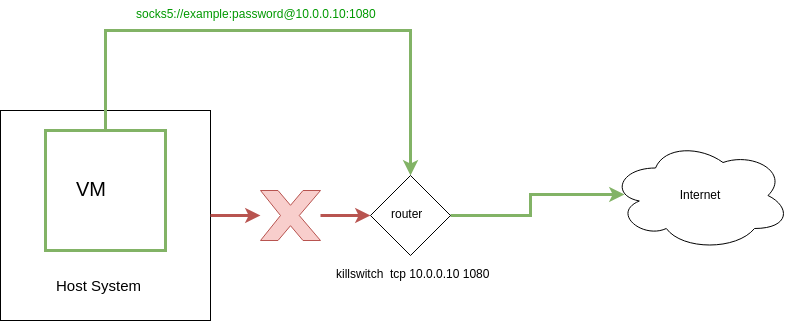

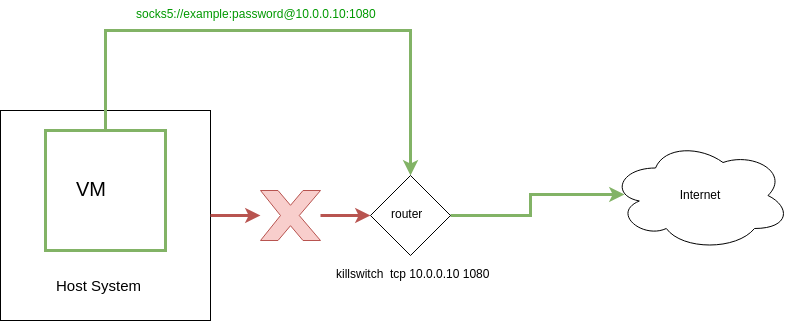

В чем заключается основная идея? И так у нас есть VM которая выходит в интернет только через прокси, допустим socks5://example:password@10.0.0.10:1080, сама прокси находится за роутером. В то же время роутер это НЕ другая VM, как это делает допустим whonix*, а технически другое устройство, физический роутер. На нем установлен killswitch на tcp трафик с IP 10.0.0.1 и портом 1080, что в сути гарантирует нам то что *laptop/PC не будут иметь доступа к интернету если не используют эту прокси. Так же проверить есть ли утечки у киллсвитча можно просто проанализировав трафик на роутере (wireshark, tcpdump etc...).

Теперь попробуем аттаковать эту модель со стороны злоумышленника:

1. systemd (любое другое ПО) бекдор на хост системе. В этом случае злоумышленник не сможет использовать этот бекдор. Почему? Потому что любой траффик с хост системы проходящий не через прокси будет резаться. Так как через прокси идет только траффик VM, злоумышленник не сможет воспользоваться бекдором. Он буквально не сможет подключиться/получить отстук с вашего хоста. Вы скажите, что злоумышленник может пропустить свой траффик через proxy, так же как это делает VM. Но это не так, злоумышленник не сможет узнать что вы используете прокси, потому что он не получит никакого отсука, то есть буквлаьно любой бекдор хост системы становится бесполезным

2. любое ПО в VM. Так как весь траффик VM проходит через proxy, то злоумышленник не сможет получить идентификаторы (IP, железо, etc...) реальной системы. Для этого нужно обходить виртуализацию, что уже повышает сложность атаки на такую систему кратно. Одно дело воспользоваться бекдором который есть на каждом линукс хосте, другое искать обходы виртуализации конкретно под вашу VM

Для виртуализации QEMU/Xen/VirtualBox etc.. можно провести аудит, что по сути уменьшает кратно векторы атаки и упрощает аудит. Теперь вместо аудита всей системы вам нужно сделать только аудит гипервизора. Так же такой подход защищает от аппаратных закладок, при условии что к вашему пк у злоумышленника нет физического доступа.

И так вот визульное представление вышеописанного подхода:

Буду рад обоснованной технической критике

Для решения этой проблемы я предлагаю альтернативное решение, оно состоит из нескольких компонентов.

1. Использование виртуализации, в сути VM чтобы защитить основной хост от различного вредоносного ПО внутри VM

2. Использование роутера с киллсвичем на IP адрес прокси

В чем заключается основная идея? И так у нас есть VM которая выходит в интернет только через прокси, допустим socks5://example:password@10.0.0.10:1080, сама прокси находится за роутером. В то же время роутер это НЕ другая VM, как это делает допустим whonix*, а технически другое устройство, физический роутер. На нем установлен killswitch на tcp трафик с IP 10.0.0.1 и портом 1080, что в сути гарантирует нам то что *laptop/PC не будут иметь доступа к интернету если не используют эту прокси. Так же проверить есть ли утечки у киллсвитча можно просто проанализировав трафик на роутере (wireshark, tcpdump etc...).

Теперь попробуем аттаковать эту модель со стороны злоумышленника:

1. systemd (любое другое ПО) бекдор на хост системе. В этом случае злоумышленник не сможет использовать этот бекдор. Почему? Потому что любой траффик с хост системы проходящий не через прокси будет резаться. Так как через прокси идет только траффик VM, злоумышленник не сможет воспользоваться бекдором. Он буквально не сможет подключиться/получить отстук с вашего хоста. Вы скажите, что злоумышленник может пропустить свой траффик через proxy, так же как это делает VM. Но это не так, злоумышленник не сможет узнать что вы используете прокси, потому что он не получит никакого отсука, то есть буквлаьно любой бекдор хост системы становится бесполезным

2. любое ПО в VM. Так как весь траффик VM проходит через proxy, то злоумышленник не сможет получить идентификаторы (IP, железо, etc...) реальной системы. Для этого нужно обходить виртуализацию, что уже повышает сложность атаки на такую систему кратно. Одно дело воспользоваться бекдором который есть на каждом линукс хосте, другое искать обходы виртуализации конкретно под вашу VM

Для виртуализации QEMU/Xen/VirtualBox etc.. можно провести аудит, что по сути уменьшает кратно векторы атаки и упрощает аудит. Теперь вместо аудита всей системы вам нужно сделать только аудит гипервизора. Так же такой подход защищает от аппаратных закладок, при условии что к вашему пк у злоумышленника нет физического доступа.

И так вот визульное представление вышеописанного подхода:

Буду рад обоснованной технической критике