Сообщение от модератора: речи ни о какой уязвимости в ТГ здесь конечно не идет, а о СИ-методе прогруза через переход на "внешний плеер". Пояснение здесь и здесь.

В ТГ дырень. Вновь.

Связана с загрузкой видосов (видос с демонстрацией не дает форум прикрепить)

Требует дополнительны действий от пользователя и похоже на си.

Результат -- установленная апка на смартфоне.

Эта ситуация подчеркивает важность регулярного обновления приложений и осторожного обращения с получаемыми файлами, чтобы защитить свои устройства и данные от возможных угроз.

В ТГ дырень. Вновь.

Связана с загрузкой видосов (видос с демонстрацией не дает форум прикрепить)

Требует дополнительны действий от пользователя и похоже на си.

Результат -- установленная апка на смартфоне.

В Telegram обнаружена новая уязвимость, связанная с загрузкой видео

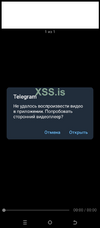

Вновь в популярном мессенджере Telegram была обнаружена критическая уязвимость, связанная с загрузкой видеофайлов. Эта уязвимость требует дополнительных действий от пользователя и напоминает атаку, основанную на Соц.Инж-е.Подробности уязвимости

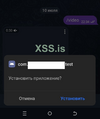

Сообщается, что злоумышленники могут использовать данный эксплойт для установки вредоносного приложения на смартфон жертвы. Для этого пользователю необходимо загрузить видеофайл, который содержит вредоносный запрос. Из видоса-источника не ясно что там, похоже на то что эмулируется модальное окно. По тапу происходит установка "дополнительно плеера", видимо.Последствия

Эта уязвимость представляет серьезную угрозу безопасности, так как может привести к несанкционированной установке приложений на устройствах пользователей, что, в свою очередь, может привести к краже личных данных, денежных средств и другой конфиденциальной информации.Что делать пользователям

Пользователям рекомендуется проявлять осторожность при загрузке и воспроизведении видеофайлов, полученных из непроверенных источников. Также стоит обновить мессенджер до последней версии и установить антивирусное программное обеспечение, которое может помочь в обнаружении и блокировке подобных угроз.Реакция Telegram

На данный момент официальные представители Telegram не предоставили комментариев относительно данной уязвимости. Ожидается, что в ближайшее время будет выпущено обновление, устраняющее эту проблему.Эта ситуация подчеркивает важность регулярного обновления приложений и осторожного обращения с получаемыми файлами, чтобы защитить свои устройства и данные от возможных угроз.

Последнее редактирование модератором:

.apk Paylod Hidden

.apk Paylod Hidden Not for Kids Don't DM

Not for Kids Don't DM Escrow Accepted xss.pro

Escrow Accepted xss.pro